لماذا زادت الهجمات الإلكترونية في 2026؟

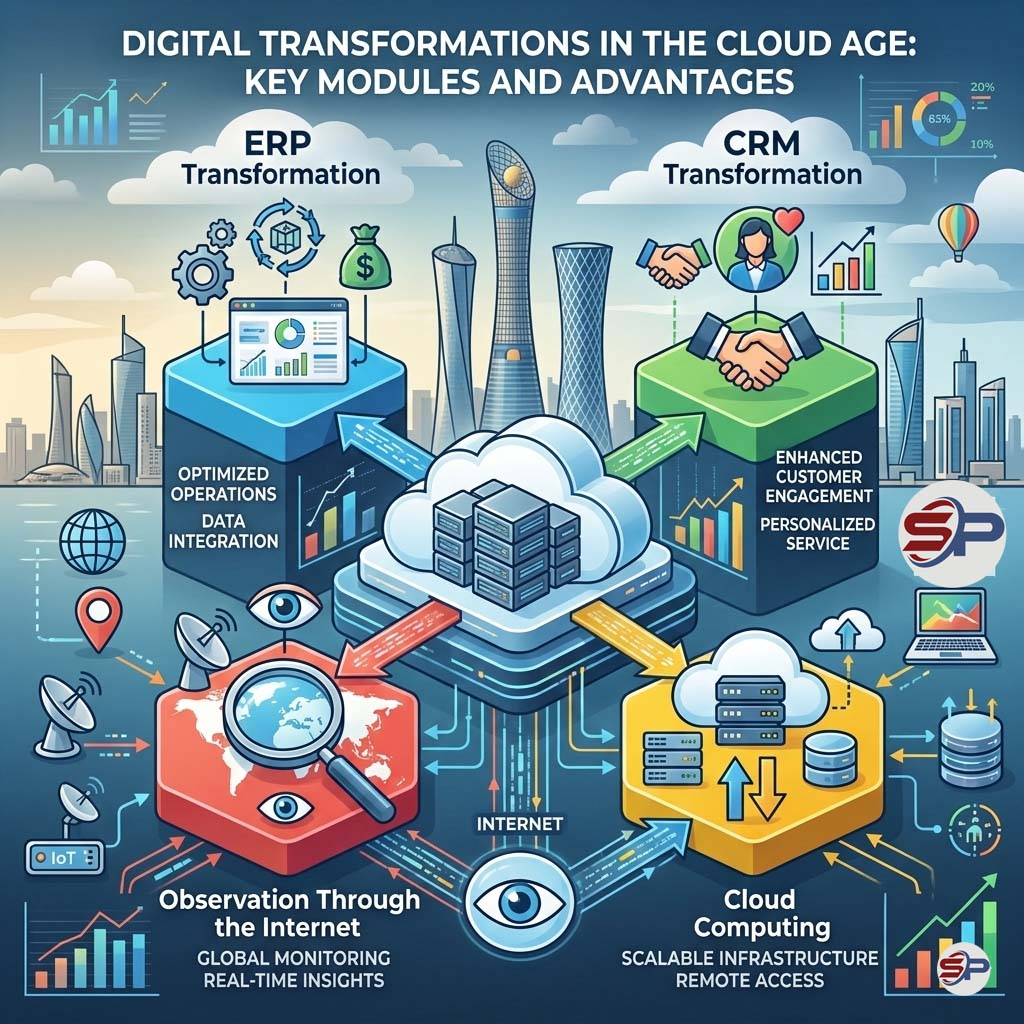

1️⃣ التحول الرقمي الكامل

أصبحت الشركات تعتمد على:

2️⃣ الذكاء الاصطناعي في الاختراق

اليوم يستخدم المهاجمون أدوات تعتمد على الذكاء الاصطناعي لاكتشاف الثغرات وتنفيذ هجمات أوتوماتيكية خلال دقائق.

وهذا يعني أن أنظمة الحماية التقليدية لم تعد كافية بدون:

أخطر أنواع الهجمات الإلكترونية على الشركات

واجه الشركات اليوم تهديدات سيبرانية متزايدة تؤثر بشكل مباشر على البيانات والسمعة واستمرارية الأعمال.

تأتي في مقدمة هذه التهديدات هجمات الفدية (Ransomware) التي تقوم بتشفير بيانات الشركة وطلب مبالغ مالية مقابل استعادتها.

كما تُعد هجمات التصيد الاحتيالي (Phishing) من أكثر الأساليب انتشارًا، حيث يتم خداع الموظفين للحصول على كلمات المرور أو البيانات الحساسة.

إضافةً إلى ذلك، يشكل اختراق الشبكات الداخلية خطرًا كبيرًا عند استغلال ثغرات الأنظمة للوصول غير المصرح به إلى معلومات الشركة وتعطيل عملياتها.

🔴 هجمات الفدية (Ransomware)

يتم تشفير بيانات الشركة والمطالبة بمبلغ مالي لفك التشفير.

النتائج:

لذلك، أصبح من الضروري اتخاذ خطوات استباقية لتعزيز الأمن السيبراني وحماية البيانات الهامة من الفقدان أو الاختراق.

🔴 هجمات التصيد الاحتيالي (Phishing)

رسائل بريد مزيفة تهدف إلى سرقة:

أكثر من 80% من الهجمات تبدأ برسالة بريد إلكتروني.

🔴 اختراق الشبكات الداخلية

في حال ضعف إعدادات:

يمكن للمخترق الوصول إلى السيرفرات بسهولة.

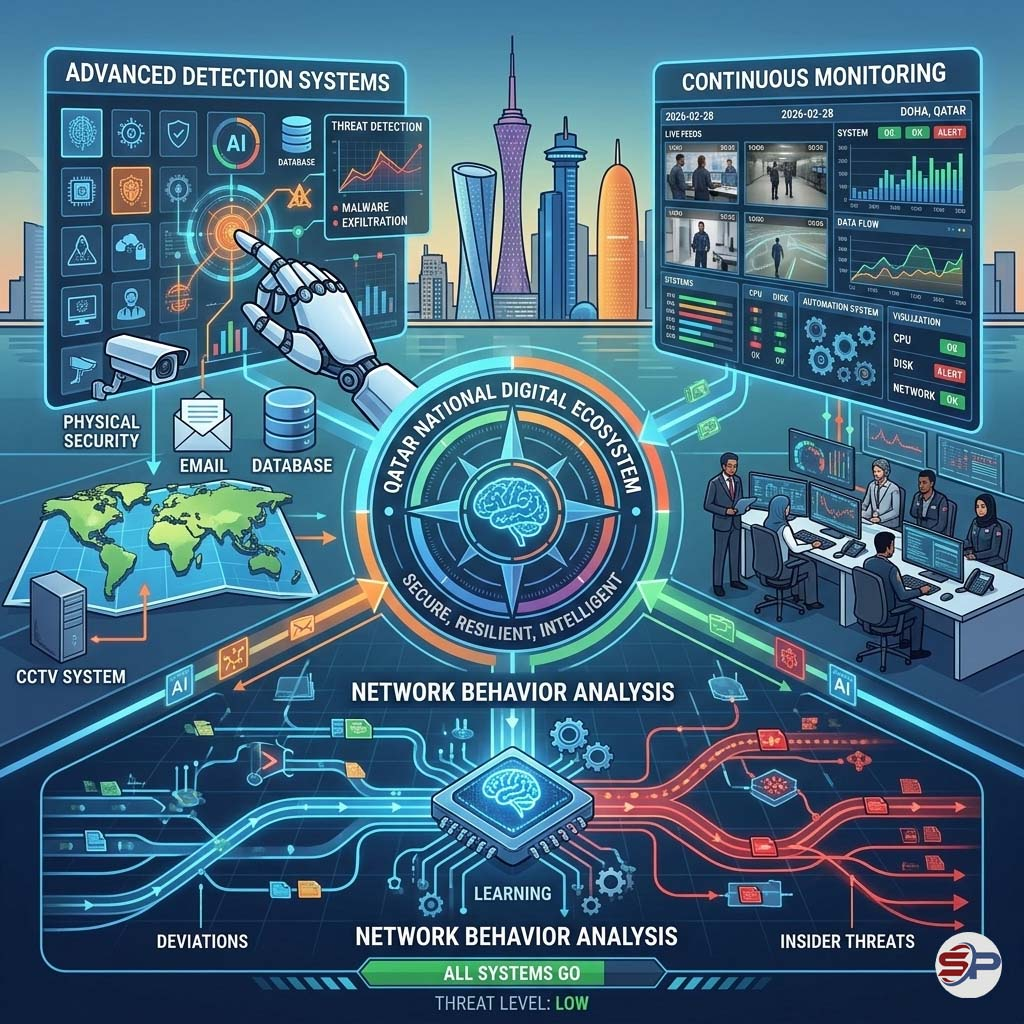

افضل حلول الامن السيبرانى للشركات 2026

في ظل التطور السريع للهجمات الإلكترونية، لم يعد الاعتماد على حل أمني واحد كافيًا لحماية الشركات.

الاستراتيجية الناجحة تعتمد على منظومة حماية متكاملة تجمع بين التكنولوجيا الحديثة والسياسات الأمنية الصارمة وتدريب الموظفين.

تطبيق نموذج Zero Trust، واستخدام جدار ناري احترافي، وتقسيم الشبكات بشكل صحيح يقلل من فرص الاختراق ويحد من انتشار أي تهديد داخلي.

كما أن وجود خطة نسخ احتياطي يومية ومراقبة مستمرة 24/7 يضمن سرعة الاستجابة وتقليل الخسائر في حال حدوث أي هجوم.

ولا يقل تحديث الأنظمة والبرمجيات أهمية عن باقي الحلول، حيث أن أغلب الاختراقات تستغل ثغرات قديمة غير محدثة.

الاستثمار في الأمن السيبراني اليوم هو استثمار مباشر في استقرار الشركة وسمعتها واستمرارية أعمالها في المستقبل

|

💾 النسخ الاحتياطي اليومي (Backup Strategy) وجود نسخة احتياطية خارجية أو سحابية يضمن استعادة البيانات بسرعة. |

🅾️ تطبيق نموزج zero trust

عدم الثقة بأي جهاز أو مستخدم دون تحقق مستمر. |

|---|---|

| 🛡️ استخدام جدار ناري احترافي (Next-Gen Firewall)

يوفر: 1– فلترة ذكية للبيانات 2– منع الاختراق 3– مراقبة التطبيقات 4– كشف التهديدات المتقدمة |

🗓️ تحديث الأنظمة و برامج مضاد الفيروسات و الاجهزة بشكل مجدول و مستمر

يشمل: 1– Firmware الكاميرات 2– تحديثات Windows / Linux و تحديث السيرفرات 3– تحديث أجهزة الشبكة |

| 🛜 تقسيم الشبكة (Network Segmentation)

فصل: 1– شبكة الكاميرات 2– شبكة الموظفين 3– شبكة الضيوف 4– السيرفرات |

📺 المراقبة المستمرة 24/7

استخدام أنظمة: 1– اجهزة IDS / IPS للشبكة 2– SIEM إدارة وتحليل 3– Endpoint للاجهزة لمراقبة الشبكة بشكل لحظي. |

الأمن السيبراني 2026: المخاطر، المؤشرات، والحلول